A 90 napos tisztítótűz - így radírozhatják le a választási csalás nyomait a magyar szerverekről

Miközben az ellenzéki pártok a szavazókörök környékén lesik a gyanús kisbuszokat, a választás valódi sorsa már régen a szervertermek steril magányában dől el. Nem golyóstollal, hanem láthatatlan SQL-parancsokkal. A modern technológia ugyanis nemcsak a csalást teszi egyszerűbbé, hanem valami sokkal fontosabbat is: annak utólagos bizonyíthatatlanságát. Ez a „grúz recept” magyarországi informatikai alapvetése.

Miközben az ellenzéki pártok a szavazókörök környékén lesik a gyanús kisbuszokat, a választás valódi sorsa már régen a szervertermek steril magányában dől el. Nem golyóstollal, hanem láthatatlan SQL-parancsokkal. A modern technológia ugyanis nemcsak a csalást teszi egyszerűbbé, hanem valami sokkal fontosabbat is: annak utólagos bizonyíthatatlanságát. Ez a „grúz recept” magyarországi informatikai alapvetése.

„A demokrácia ott érhet véget, ahol az algoritmusok ellenőrizhetetlenné válnak.”

A cikk bemutatja a 90 napos adattörlési szabály informatikai következményeit, a választási infrastruktúrák auditálhatóságának kérdését, valamint azt az időszakot, amelyet a szerző „kockázati IT-ablaknak” nevez. A választásokkal kapcsolatos befolyásolási és beavatkozási kísérletekről korábban itt írtunk.

A törvénybe iktatott önmegsemmisítő

Sokan nem is tudják, de a választási eljárásról szóló törvény (Ve.) 13. §-a egy ketyegő bombát rejt. Ez a paragrafus írja elő, hogy a választói névjegyzék adatait a jogerős eredmény utáni 90. napon kötelező törölni. A hivatalos duma szerint ez a polgárok adatvédelmét és a GDPR-megfelelőséget szolgálja. Valójában azonban ez egy tökéletesen megtervezett digitális tisztítótűz.

Gondoljunk bele: ha bárki a választás után három hónappal olyan statisztikai gyanúra bukkan, ami rendszerszintű visszaélésre utal, már késő. Mire a szakértő a gép elé ülne, a nyers adatbázis fizikailag megszűnik létezni. Ezt hívják a szakmában log-shreddingnek. Nemcsak a neveket darálják le, hanem a szerver „emlékezetét” is: azt a naplót, ami pontosan rögzítette volna, ha éjjel 2-kor egy automatizált kód egyszerre több ezer fiktív szavazót „jelentett meg” a billegő körzetekben. Ez a technikai radír biztosítja, hogy a választási szoftver egy visszakövethetetlen fekete doboz maradjon.

A „Zero-fill”: Amikor a hamut is elégetik

Sokan azt hiszik, hogy az adatok törlése olyan, mint a papír szemétbe dobása: ha nagyon akarjuk, össze lehet ragasztani a fecniket. Az informatikában azonban létezik a fizikai felülírás (Zero-fill) módszere. Ez az a pont, ahol a választási rendszer szoftvere parancsot ad a szervernek: ne csak töröld a fájlt, hanem írd felül a helyét a merevlemezen véletlenszerű adatsorokkal, akár többször is.

Ez a folyamat garantálja, hogy még a legmodernebb igazságügyi informatikai eljárásokkal sem lehet visszanyerni az eredeti adatot. Ez nem „karbantartás”, hanem digitális hamvasztás. Mire egy független szakértő egyáltalán engedélyt kapna a szerverek vizsgálatára, már csak egy steril, tartalom nélküli adathalmazt találna. A 90 napos határidő tehát nem véletlen – ez az az időablak, amíg a fizikai bizonyíték megsemmisítése jogilag is fedezhető.

Rekeszelés: Amikor a programozó nem tudja, mit kódol

A rendszer zsenialitása nem a kód bonyolultságában, hanem az emberi tényező kihasználásában rejlik. Nincs szükség egyetlen mindent tudó hackerre. A feladatokat úgynevezett rekeszeléssel (compartmentalization) osztják szét az állami IT-cégek és a beszállítók között.

Vegyük például a fejlesztőt, akinek az a feladata, hogy megírjon egy adatbázis-módosító scriptet. Ő meg van győződve róla, hogy csak egy rutin „karbantartó funkción” dolgozik, ami az adatbázis integritását hivatott védeni. Közben az üzemeltető, aki a szervereket felügyeli, csak tárhely-statisztikákat lát. Senki nem látja az egészet, így mindenki tiszta lelkiismerettel hajtja végre a rá bízott apró részfeladatot. A bűncselekmény itt nem egyetlen látványos kódsorban van, hanem sok kicsi, legálisnak álcázott művelet mérgező elegyében, amit csak a legfelső szinten tartanak össze.

A „fekete doboz” és a gyanútlan gombnyomó

A legvisszataszítóbb az egészben, hogy a végső kegyelemdöfést gyakran egy olyan kormánytisztviselő adja meg a bizonyítékoknak, aki nem is ért az informatikához. Előtte egy felület villog a monitoron. A szoftver egyszer csak jelzi: „A törvényi határidő lejárt. Kérjük, indítsa el az archiválási és tisztítási folyamatot!”

A tisztviselő rákattint az „OK” gombra, és úgy érzi, a törvényeknek megfelelően védi a polgárok adatait. Fogalma sincs róla, hogy ő éppen a „digitális takarító”, aki felsikálja a helyszínt. Néha még ennél is tovább mennek: a központi rendszer csak egy jóváhagyó kódot (tokent) kér a helyszínen ülő embertől. Ő bepötyögi a telefonjára kapott számsort, és a gép nyugtázza: „Karbantartás sikeres”. Valójában egy digitális indítókulcsot fordított el, ami azonnal felülírja a gyanús időbélyegeket a kritikus körzetekben.

Ez a módszer tökéletesen szétporlasztja a felelősséget: a fejlesztő csak kódot írt, a tisztviselő csak gombot nyomott, a politikus pedig mossa kezeit, hiszen ő „nem ért a technológiához”.

Hogyan lehetne ezt megállítani?

Ha valóban tiszta választásokat akarnánk, nem lenne szükség csodákra, csak elemi informatikai biztonsági szabályokra, amiket ma szinte minden bank alkalmaz:

- Külső, valós idejű naplózás: Minden egyes adatbázis-műveletet abban a másodpercben egy független, nemzetközi felügyelet alatt álló tükörszerverre kellene menteni. Ha otthon törlik is a nyomokat, a külső tükörszerver nem felejt.

- Nyílt forráskód: Elég volt az „üzleti titokból”. Egy demokráciában a választási szoftver kódjának nyilvánosnak kell lennie, hogy független szakértők ellenőrizhessék a hátsó kapukat.

- A 90 napos szabály eltörlése: Az adatvédelem nem lehet kifogás a csalás elfedésére. A névjegyzék anonimizált változatát legalább a ciklus végéig meg kellene őrizni egy zárt archívumban.

- Független IT-audit: Ne az állam ellenőrizze önmagát. Kötelező nemzetközi kiberbiztonsági auditra van szükség, aminek a jelentése nyilvános.

Ameddig ezek a feltételek nem teljesülnek, addig a magyar választási rendszer egy sötét, informatikai fekete lyuk marad. Ma már nem az nyeri a választást, aki a legtöbb szavazatot gyűjti, hanem aki a leggyorsabban radírozza le a saját digitális lábnyomát.

A demokrácia ott érhet véget, ahol az algoritmusok ellenőrizhetetlenné válnak. A jövő választási győzelmét nem az nyeri, aki a legtöbb szavazatot kapja, hanem aki a legtöbb digitális nyomot képes észrevétlenül eltüntetni.

A digitális választási rendszerek ellenőrizhetősége

A modern választási infrastruktúrák jelentős része ma már komplex informatikai rendszereken keresztül működik. Az ilyen rendszerek sajátossága, hogy működésük nagy része a nyilvánosság számára nem közvetlenül megfigyelhető, hanem adatbázisok, naplófájlok és szerveroldali folyamatok formájában történik.

Ez a jelenség a szakirodalomban gyakran a „black-box governance” problémájaként jelenik meg: amikor a demokratikus folyamatok technológiai komponensei kívül esnek a társadalmi ellenőrzés közvetlen körén. A probléma nem magyar sajátosság; számos országban folynak viták arról, hogy milyen mértékben legyen nyilvános a választási szoftver, mennyi ideig őrizzék az informatikai naplókat, és milyen auditmechanizmusok garantálják a visszakövethetőséget.

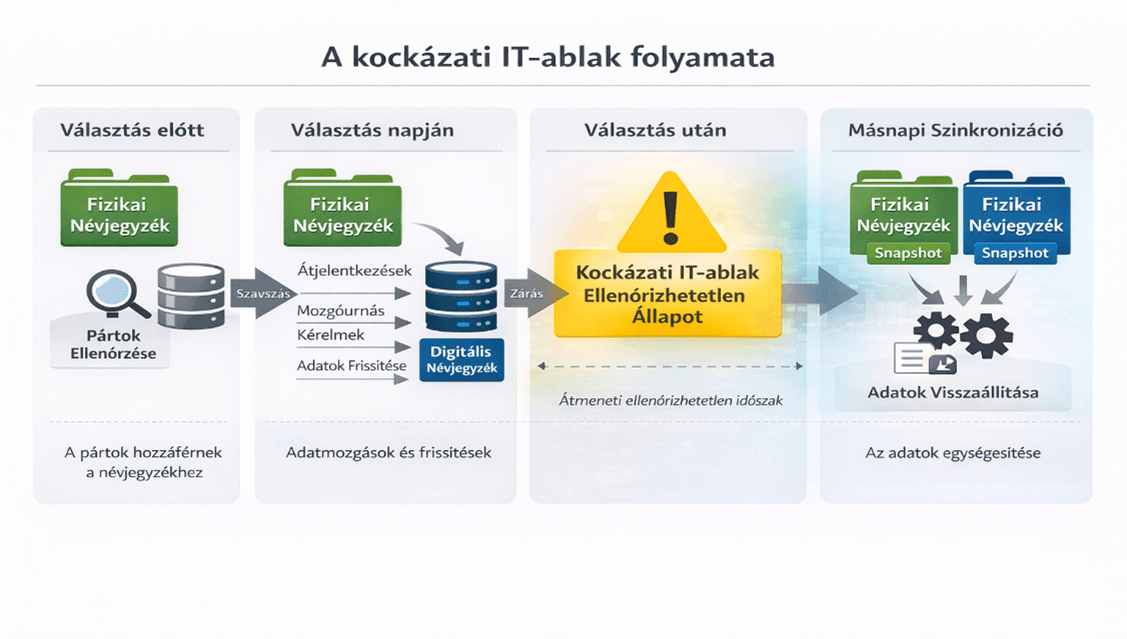

A „szinkronizációs ablak”: amikor a fizikai és a digitális névjegyzék eltávolodik egymástól

A választási infrastruktúrák egyik kevéssé ismert, de informatikai szempontból kritikus pontja az a rövid időszak, amikor a fizikai és a digitális névjegyzék állapota ideiglenesen eltérhet egymástól.

A pártok delegáltjai és a választási szervek a választás előtt egy meghatározott időpontig hozzáférhetnek a névjegyzékhez. Ez az a dokumentum, amely alapján a szavazókörökben ellenőrizhető, hogy ki jogosult szavazni.

A választás napján azonban a rendszer működése már nem statikus. A digitális infrastruktúra folyamatosan kezeli az átjelentkezések feldolgozását, a mozgóurnás kérelmek rögzítését, valamint a technikai szinkronizációkat a központi adatbázissal.

A kérdés az, mi történik a választás lezárása után a digitális rendszer állapotával.

A másnapi frissítés problémája

A választási rendszerekben gyakran futnak úgynevezett rendszerkonszolidációs folyamatok a választás lezárását követően. Ezek célja általában az, hogy egységesítsék a különböző szervereken keletkezett adatállapotokat, lezárják a tranzakciókat, archiválják az ideiglenes adatokat.

Egy ilyen folyamat gyakran automatikus frissítés vagy szinkronizáció formájában fut le a választás másnapján. Ebben a szakaszban történhet meg az, hogy a rendszer visszaáll egy olyan adatállapotba, amely megegyezik a korábban publikált vagy kiadott névjegyzékkel.

Ez önmagában lehet teljesen legitim technikai művelet, hiszen sok rendszerben létezik snapshot-visszaállítás vagy adatkonzisztencia-helyreállítás. Az informatikai kockázat azonban ott jelenik meg, ha ebben az időszakban a rendszer aktuális állapota már nem ellenőrizhető külső szereplők számára.

A kockázati IT-ablak

Ez a jelenség hozza létre azt, amit a tanulmány kockázati IT-ablaknak nevez. Ez az időszak akkor jön létre, amikor három feltétel egyszerre teljesül:

– a fizikai vagy nyilvánosan ellenőrizhető névjegyzék már nem hozzáférhető a külső szereplők számára;

– a digitális rendszerben még aktív adatfeldolgozási vagy szinkronizációs folyamatok futnak;

– a rendszer állapotát később egy konszolidációs frissítés egységesíti.

Ebben a szűk időintervallumban a rendszer állapotát teljes egészében csak az üzemeltető infrastruktúra látja. Ha a folyamatok teljesen transzparensek és auditáltak, ez nem jelent problémát. Ha azonban a folyamatok dokumentációja hiányos, vagy a naplózás nem teljes, akkor a rendszerben egy olyan időszak keletkezik, amelynek működése utólag nehezen rekonstruálható.

Miért számít ez informatikai anomáliának?

A választási rendszerek egyik alapelve az állapotkonzisztencia. Ez azt jelenti, hogy a rendszer bármely időpontban visszavezethető legyen egy korábbi állapotára, és a különböző adatforrások között ne legyen feloldhatatlan eltérés.

Ha azonban egy rendszerben létezik egy olyan időszak, amikor a külső ellenőrzés megszűnik, a belső adatállapot változhat, majd egy frissítés egységesíti az adatbázist, akkor a rendszer története egy rövid időre láthatatlanná válhat a külső megfigyelők számára. Ez nem feltétlenül jelent visszaélést, de informatikai kockázatot jelent a rendszer auditálhatóságára nézve.

Mit vizsgálna egy audit ebben az időszakban?

Egy független IT-audit ilyen esetben elsősorban a következő kérdéseket vizsgálná:

- milyen adatbázis-műveletek történtek a választás lezárása után;

- milyen script-ek futottak le a rendszerben;

- hogyan történt az adatbázis-szinkronizáció;

- megőrződtek-e a teljes naplófájlok;

- készült-e külső mentés vagy verziózott snapshot a kritikus időszak előtt és után.

A cél nem az lenne, hogy hipotéziseket igazoljon vagy cáfoljon, hanem hogy rekonstruálható legyen a rendszer működése ebben a kritikus időszakban.

Mi történhet technikailag a 90 napos időablakban?

A választások lezárása és az adattörlési kötelezettség közötti időszak egy különösen érzékeny periódus egy informatikai rendszer életében. Ebben az időszakban zajlik le az a folyamat, amikor a választási infrastruktúra működési állapotból archiválási állapotba lép.

Az első szakasz a stabilizációs periódus. A választás lezárása után a rendszerben még aktívak a feldolgozási folyamatok: eredményaggregáció, hibajavítás, naplózási lezárások.

Ezt követi az archiválási fázis. A legtöbb nagy informatikai rendszer ilyenkor automatikusan elkészíti a mentéseket. Az adatbázisok snapshotjai, a logfájlok és a konfigurációs állapotok archiválásra kerülnek.

A harmadik szakasz a karbantartási ciklus. Ilyenkor gyakran futnak olyan folyamatok, amelyek a rendszer teljesítményét optimalizálják: adatbázis-indexek újraépítése, archivált rekordok elkülönítése, naplófájlok rotációja.

A negyedik szakasz a jogi kötelezettségek végrehajtása. Ha a rendszer működését törvényi szabályozás határozza meg, ebben az időszakban történik meg az érintett adatok archiválása vagy törlése.

A kritikus kérdés az, hogy milyen típusú adatok tartoznak a törlési kötelezettség alá, és melyek azok, amelyek archiválva továbbra is megőrizhetők auditcélokra.

Idővonal: a választási infrastruktúra életciklusa

0. nap – A szavazás napja

Ezen a napon történik a legnagyobb adatmozgás a rendszerben. A szavazóköri eredmények rögzítése, továbbítása és feldolgozása egyidejűleg zajlik.1–3. nap – Az eredmények konszolidációja

A választás után megkezdődik az adatok ellenőrzése és konszolidációja. Ilyenkor történik az eredmények aggregálása, a szavazóköri jegyzőkönyvek ellenőrzése és a hibás vagy hiányos adatok javítása.4–30. nap – Stabil működés

Ebben a szakaszban a fő feladatok az archiválási előkészítés, a naplófájlok rendszerezése és a rendszermentések elkészítése.30–90. nap – Archiválási és tisztítási ciklus

Ebben a szakaszban történnek meg azok a műveletek, amelyek a rendszer működésének lezárását szolgálják: archiválás, adatmegőrzési szabályok végrehajtása, rendszerkarbantartás.90. nap után – Archivált állapot

A rendszer működése gyakorlatilag lezárul, és az auditálhatóság attól függ, milyen archívumok és naplóállományok maradtak fenn.

A választási rendszerek informatikai forenzikája

Ha egy választási rendszer működésével kapcsolatban kérdések merülnek fel, az elemzés a digitális forenzikára támaszkodik. A forenzikus vizsgálat célja nem az, hogy feltételezéseket gyártson, hanem hogy a rendszerben keletkezett technikai nyomokból rekonstruálja az eseményeket.

Időbélyeg-konzisztencia

A szerverek minden műveletet időbélyeggel látnak el. A vizsgálatok figyelik az időrendben visszafelé ugró naplóbejegyzéseket, az azonos időpontban tömegesen végrehajtott műveleteket, valamint a különböző szerverek közötti időeltéréseket.

Adatbázis-műveleti mintázatok

A szakértők vizsgálják a tömeges rekordmódosításokat, a váratlan automatizált scriptfuttatásokat, valamint az éjszakai időszakban végrehajtott nagy volumenű adatbázis-műveleteket.

Naplózási lánc megszakadása

Ha egy rendszerben a naplófájlokból hiányzó időszakaszok jelennek meg, annak lehet oka archiválási folyamat, rendszerhiba, konfigurációs probléma vagy adminisztratív beavatkozás.

A statisztikai anomáliák szerepe

A választási rendszerek vizsgálatában a statisztikai elemzés is fontos szerepet játszik. A kutatók gyakran vizsgálják a részvételi arányok szokatlan mintázatait, a szavazatarányok hirtelen ugrásait és a körzetek közötti extrém eltéréseket.

Statisztikai választási anomáliák vizsgálata

A választási forenzika olyan matematikai eszközöket használ, amelyek képesek kimutatni a szokatlan mintázatokat a választási eredményekben. A módszer lényege nem az, hogy közvetlenül bizonyítson visszaélést, hanem hogy azonosítsa azokat a területeket, ahol az eredmények statisztikai szempontból eltérnek a várható mintázatoktól.

A Benford-törvény szerint természetes adathalmazokban az első számjegyek eloszlása nem egyenletes. Számos választási vizsgálatban ezt a törvényt alkalmazzák annak vizsgálatára, hogy a szavazatszámok eloszlása megfelel-e a természetes statisztikai mintázatoknak.

1. Részvételi anomáliák

Ha egy rendszerben bizonyos körzetekben rendkívül magas részvétel jelenik meg szokatlanul egységes szavazataránnyal, az statisztikai szempontból vizsgálatot indokolhat.

2. Szavazatarány-disztribúciók

A választási adatok eloszlását gyakran normál vagy lognormál modellekhez viszonyítják. Ha az eredmények extrém klasztereket mutatnak, az a rendszer működésének mélyebb elemzését teheti szükségessé.

A statisztikai választási anomáliák vizsgálata az elmúlt két évtizedben önálló kutatási területté vált, amelyet a szakirodalom „election forensics” néven említ. A korai vizsgálatok gyakran a Benford-törvény alkalmazására épültek, amely a számjegyek természetes eloszlását vizsgálja a szavazatszámokban.

Az elmúlt évek kutatásai azonban rámutattak arra, hogy egyetlen statisztikai módszer önmagában ritkán elegendő a választási anomáliák megbízható azonosításához. A modern választási forenzika ezért több módszer kombinációját alkalmazza. Ide tartozik a részvételi arányok eloszlásának vizsgálata (turnout-distribution), a számjegyeloszlási tesztek (digit-tests), a térbeli statisztikai elemzések (spatial statistics), valamint egyre gyakrabban gépi tanulási módszerek alkalmazása is.

Ezek az eljárások nem bizonyítanak közvetlen visszaélést, hanem olyan statisztikai eltéréseket azonosítanak, amelyek további vizsgálatot indokolhatnak.

Nemzetközi kitekintés: amikor a „fekete doboz” vita globálissá válik

A választási infrastruktúra digitalizációja nem magyar jelenség. Az elmúlt két évtizedben a világ számos országában felmerült ugyanaz a kérdés: hogyan lehet egy technológiailag komplex rendszert demokratikusan ellenőrizni?

Az Egyesült Államokban a 2000-es elnökválasztás után erősödött fel az a vita, amely az elektronikus szavazási rendszerek auditálhatóságát vizsgálta. Több amerikai állam végül kötelezővé tette a VVPAT-rendszert, vagyis azt, hogy az elektronikus szavazat mellett papíralapú ellenőrzési nyom is keletkezzen.

Németországban a Szövetségi Alkotmánybíróság 2009-ben kimondta, hogy a választási folyamat lényegi elemeinek a laikus állampolgár számára is ellenőrizhetőnek kell lenniük. Ez a döntés gyakorlatilag leállította az elektronikus szavazógépek széles körű használatát az országban.

Észtország ezzel szemben a digitális irányba lépett tovább. Az ország az internetes szavazás egyik legismertebb példája lett, de a rendszer működését folyamatos nemzetközi audit és kutatói vizsgálat kíséri.

Nemzetközi választási befolyásolási modellek

A választási folyamatok manipulációjának vagy befolyásolásának módszerei az elmúlt évtizedekben jelentősen átalakultak. A klasszikus csalási technikák – szavazólapok manipulálása, urnák eltűnése vagy a számlálás nyílt meghamisítása – egyre ritkábban jelennek meg a modern választási rendszerekben. Helyüket fokozatosan olyan technológiai és rendszerszintű befolyásolási modellek veszik át, amelyek kevésbé látványosak, ugyanakkor sokkal nehezebben bizonyíthatók.

Az elmúlt évek nemzetközi jelentései egyre következetesebben hívják fel a figyelmet arra, hogy Kelet-Európában a választási folyamatok biztonsága már nem csupán politikai vagy intézményi kérdés. A választások integritása egyre inkább a kiberbiztonsági infrastruktúra, az információs hadviselés és a digitális rendszerek ellenőrizhetőségének problémájává válik.

Az orosz modell

A szakirodalomban gyakran emlegetett „orosz modell” több különböző mechanizmus kombinációjára épül. Ide tartozik az adminisztratív erőforrások használata, a statisztikai anomáliák megjelenése bizonyos régiókban, valamint az információs tér erős kontrollja.

A grúz modell

A „grúz modell” kifejezést gyakran használják arra a jelenségre, amikor a választási rendszer formálisan demokratikus, de az intézményi egyensúlyok gyengék. Itt az intézményi aszimmetria, a kampányfinanszírozás egyenlőtlensége és az állami kommunikáció dominanciája kerül előtérbe.

A román modell

Romániában a választási infrastruktúra több reformon ment keresztül. A modell inkább erős intézményi ellenőrzéssel működik: több szintű választási bizottsági struktúra, erős alkotmánybírósági kontroll, részletes auditmechanizmusok.

A moldáv modell

Moldovában a választási folyamatokat gyakran geopolitikai kontextusban elemzik. A külső befolyás, az információs hadviselés és az intézményi instabilitás egyszerre jelenik meg.

Hogyan nézhet ki technikai szinten egy „orosz típusú” választási manipulációs modell?

A választási manipulációról szóló viták gyakran leegyszerűsítik a kérdést, mintha az egyetlen látványos aktus lenne: urnák manipulálása vagy szavazatszámlálás megváltoztatása. A modern választási rendszerekben azonban a folyamat sokkal összetettebb.

A kiberbiztonsági és választási forenzikai kutatások szerint az úgynevezett „orosz típusú modell” nem egyetlen beavatkozási ponton alapul, hanem több egymást erősítő mechanizmus kombinációján.

1. A statisztikai réteg

Extrém magas részvételi arányok, szokatlanul homogén szavazatarányok, a részvétel és a kormánypárti szavazatok erős korrelációja.

2. Az intézményi réteg

Politikailag centralizált választási intézmények, korlátozott külső audit, részben zárt technológiai infrastruktúra.

3. A technológiai réteg

Szavazóköri adatfeldolgozás, központi adatbázis, eredményaggregáció, naplózási infrastruktúra. A technológiai manipuláció – ha létezik – jellemzően nem a választás napján, hanem a rendszer életciklusának kevésbé látható szakaszaiban jelenhet meg.

A kritikus időszakok

A választás előtti névjegyzék-zárás, a választás utáni adatbázis-konszolidáció és az archiválási ciklus azok a pontok, ahol a rendszer állapota jelentősen változhat.

A kockázati IT-ablak szerepe

Ha egy rendszerben létezik egy olyan időszak, amikor a fizikai névjegyzék már nem hozzáférhető a pártok számára, a digitális rendszer még aktív feldolgozási folyamatokat futtat, majd egy konszolidációs frissítés egységesíti az adatbázist, akkor a rendszer történetének egy rövid szakasza kívül eshet a külső ellenőrzés látókörén.

A választási informatikai infrastruktúra technikai modellje

A választási informatikai rendszerek általában több rétegű architektúrán alapulnak. A rendszer különböző komponensei eltérő feladatokat látnak el, és egymással hálózati kapcsolatban működnek.

Fő komponensek:

– szavazóköri adatgyűjtő rendszerek;

– központi alkalmazásszerverek;

– adatbázis-szerverek;

– naplózó és audit rendszerek;

– archív és mentési infrastruktúra.

Egyszerűsített architektúra modell:

Szavazókörök → helyi adatgyűjtés → központi alkalmazásszerver → adatbázis-infrastruktúra → audit log / backup rendszer.

Mit vizsgálna egy valódi független IT-audit?

Egy teljes körű választási informatikai audit általában több területet érint.

Rendszerarchitektúra

Milyen szerverek vesznek részt a rendszerben, hol történik az adatfeldolgozás, hogyan kommunikálnak egymással a komponensek.

Naplózási infrastruktúra

A naplófájlok megőrzési ideje, sérthetetlensége, archiválási folyamatai.

Hozzáférési jogosultságok

Hány adminisztrátori hozzáférés létezik, milyen hitelesítési mechanizmusokat használnak, történik-e többfaktoros azonosítás.

Mentési rendszerek

Több földrajzi helyen tárolt, időbélyeggel ellátott, write-once tárolókban őrzött mentések.

A választási rendszerek integritását a szakirodalom szerint néhány alapelv erősíti a leginkább:

– független informatikai audit;

– külső naplóarchívum;

– több példányban tárolt mentések;

– átlátható rendszerarchitektúra;

– verziózott, utólag ellenőrizhető adatállapotok.

Ezek nem politikai, hanem kritikus infrastruktúra-biztonsági kérdések.

A digitális demokrácia kihívása

A demokratikus rendszerek egyik alapja a bizalom. A technológiai fejlődés azonban új helyzetet teremtett: a választási folyamat egyre nagyobb része komplex informatikai infrastruktúrákban zajlik. A kérdés nem pusztán az, hogy ezek a rendszerek működnek-e, hanem az, hogy képesek-e bizonyítani saját átláthatóságukat.

Módszertani megjegyzés és jogi háttér

Ezen elemzés megállapításai a hatályos magyar jogszabályok, valamint az iparági sztenderdnek számító informatikai biztonsági protokollok elemzésén alapulnak.

Jogszabályi hivatkozás: A cikkben említett adattörlési kötelezettséget a választási eljárásról szóló 2013. évi XXXVI. törvény (Ve.) 13. § (2) bekezdése írja elő, amely rögzíti, hogy a szavazóköri névjegyzéket a választás eredményének jogerőssé válását követő 90. napon meg kell semmisíteni.

Informatikai validáció: A leírt technikai folyamatok (úgy, mint a Log-shredding, a Zero-fill vagy a Compartmentalization) az informatikai rendszerek üzemeltetése során alkalmazott standard eljárások, melyek alkalmasak az adatok és metaadatok visszakereshetetlen törlésére.

A cikk a rendszer strukturális felépítését és az abból fakadó ellenőrizhetetlenségi kockázatokat tárja fel, nem állítja konkrét személyek bűnösségét, hanem a választási szoftverarchitektúra és a törvényi szabályozás közös eredőjeként jelentkező „informatikai holttérre” hívja fel a figyelmet.